MikroTik配置DNS挟持不需要借助其他的插件就可做到挟持功能,在配置前需要自行了解一下iptables的功能。

配置MikroTik的防火墙挟持(本地网络访问53端口的请求全部挟持到本地)

/ip firewall nat

add action=masquerade chain=srcnat disabled=no

add action=redirect chain=dstnat comment=dns_TCP disabled=no dst-port=53 \

protocol=tcp to-ports=53

add action=redirect chain=dstnat comment=dns_TCP disabled=no dst-port=53 \

protocol=udp to-ports=53

#上方为强制挟持流量到本机的53端口,并配置NAT上网

/ip firewall filter add chain=forward protocol=tcp dst-port=53 action=fasttrack-connection

/ip firewall filter add chain=forward protocol=udp dst-port=53 action=fasttrack-connection

#上方命令需要用MikroTik 6.x以上版本使用,ROS 5.x版本无法使用;作用是配置Fasttrack绕过队列。

配置完之后开启DNS服务

/ip dns

set allow-remote-requests=yes cache-max-ttl=1w cache-size=2048KiB \

max-udp-packet-size=4096 servers=\

223.5.5.5,223.6.6.6,8.8.8.8,8.8.4.4,1.1.1.1,1.0.0.1

#开启DNS服务器并配置DNS服务器缓存,设置缓存大小

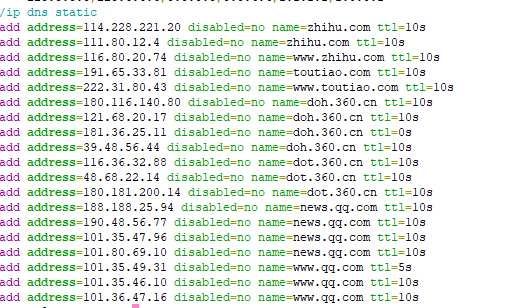

配置需要屏蔽的域名

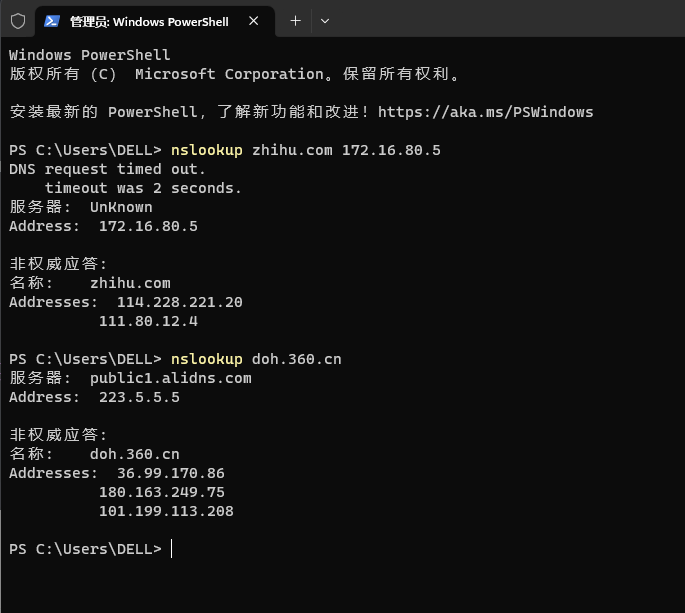

在客户机上测试DNS是不是被污染了

批注,如果使用了360安全浏览器无法屏蔽,360安全浏览器会使用内置DoH服务器去请求正确的服务器地址;固需要在DNS static里面屏蔽360doh和360dot的域名,污染DoH。

(DNS on HTTPS)

常用的DoH、DoT服务器地址

评论